☑️ 金融庁がデジタル署名で真正性を担保するVCを活用した本人確認の検証結果を公表

☑️ マイナンバーカードと連携した最新情報の確認やなりすましリスク低減の有効性を実証

☑️ 電子署名法に基づくX.509証明書のVC形式での受け渡しに関する法的要件を整理

金融庁は2026年3月13日、「FinTech実証実験ハブ」における支援決定案件として、金融機関による本人確認における「Verifiable Credentials(以下、VC)」の利用可能性を検証した実験結果を発表しました。この実証実験は、三菱UFJ信託銀行を申込者とし、NTTデータ、オリエントコーポレーション、山陰合同銀行、静岡銀行、セブン銀行、大和証券、日本生命保険、みずほフィナンシャルグループ、MUFG、SMBCグループ、日立製作所、富士通など、計30社以上の金融機関やテクノロジー企業が参加して2024年12月から2025年3月にかけて実施されたものです。

Verifiable Credentialsを用いた本人確認スキームの検証

デジタル署名による真正性確保と実験の前提

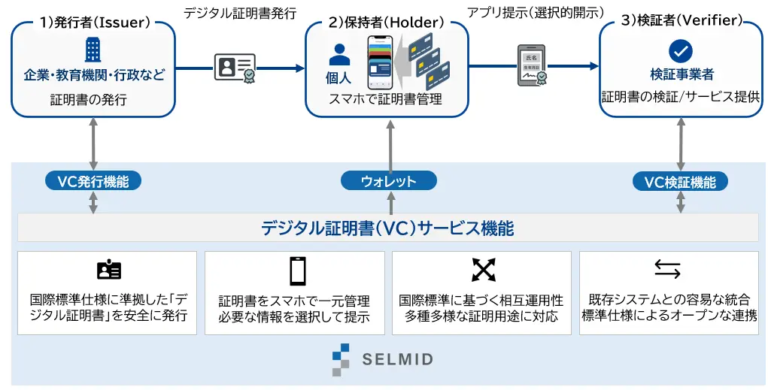

VCは、デジタル署名によりデータの真正性確保や改ざん防止を実現できる、機械可読かつ汎用的なデータ形式です。流通・利用のプロセスには、デジタル署名を付してVCを発行する「発行者」、VCを保管し検証者に提示する「保有者」、保有者と発行者のデジタル署名を検証する「検証者」の三者が関与します。

保有者がVCの保管や提示に使用するアプリケーションは、デジタルアイデンティティウォレット(DIW)と呼ばれます。今回の検証では、署名鍵をスマートフォン端末に保存するローカル型と、事業者が管理するデバイスに保存するクラウド型の双方が用いられました。また、VCの有効性を確認するための失効リスト(Status List)や、発行者が一定の基準を満たしていることを確認するためのリスト(Trusted List)の機能も実証の前提として組み込まれています。

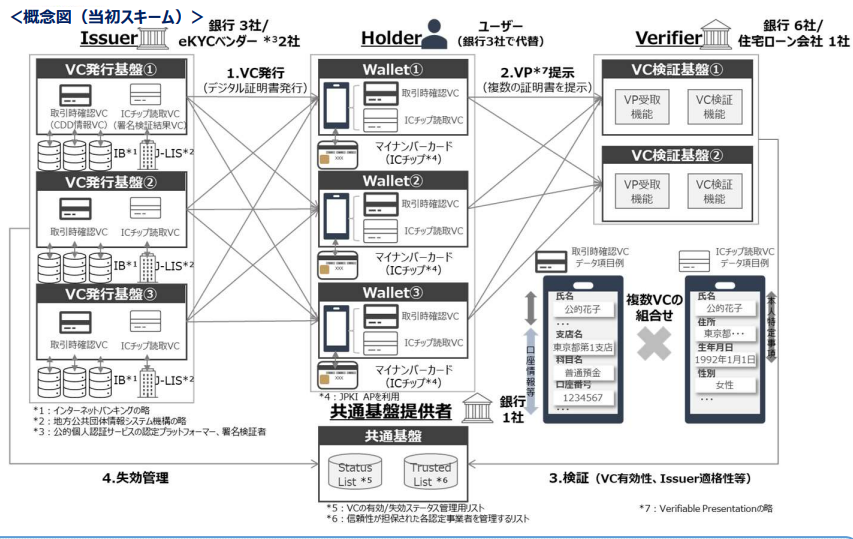

銀行とeKYCベンダーによる具体的な検証手順

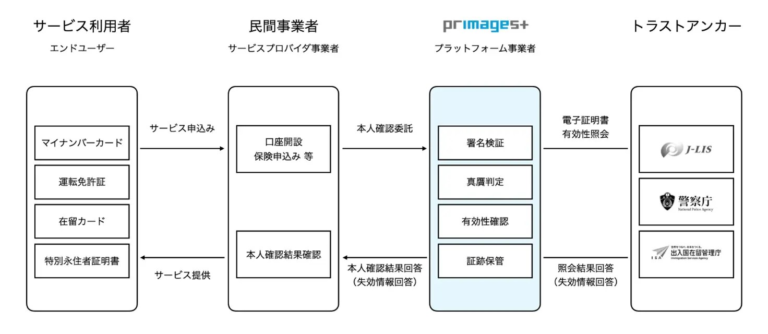

実証実験では、銀行とeKYCベンダーが利用者のVCを発行し、別の銀行や住宅ローン会社に提示するケースを想定して行われました。具体的な手順として、まず銀行が顧客管理(CDD)結果を記録したVCを発行します。並行して、eKYCベンダーがマイナンバーカードを使用して利用者の本人確認を実施し、基本4情報を記録したVCを発行します。

利用者は用意されたDIWにこれらのVCを受け入れて保存し、別の銀行や住宅ローン会社への利用申し込み時にまとめて提示します。提示の際には、DIWがインストールされたスマートフォン等に保存された署名鍵によるデジタル署名と、PINまたは生体認証による当人認証を行うことで、保有者との紐づけを確保する手順がとられました。これを受け取った検証者側は、各主体のデジタル署名を検証し、Status ListとTrusted Listを用いて有効性と適格性を確認します。

なお、データ形式には「SD-JWT VC」、発行プロトコルには「OpenID for Verifiable Credential Issuance」、提示・検証プロトコルには「OpenID for Verifiable Presentation」が採用されました。

技術的相互運用性とユーザー体験の確認結果

上記の仕組みを用い、技術的相互運用性、本人確認・セキュリティ、ユーザー体験の3つの観点から811通りのテストケースによる検証が実施されました。その結果、複数の発行者や検証者が関与する組み合わせにおいても、標準規格に準拠することで技術的相互運用性を確保できることが確認されています。

本人確認の面では、公的個人認証の署名用電子証明書を利用する場合、確認時点での最新の基本4情報をVC化できることが分かりました。また、署名鍵と生体認証等を組み合わせることで、意図しないなりすましのリスクを低減できるとしています。

一方で、実用化に向けた課題も浮き彫りになりました。発行者、DIW、検証者に関するルール整備や、Trusted Listの運営ルールの明確化のほか、検証者のなりすましや、保有者自身が協力して行われる不正利用のリスクをどのように分担・低減するかが今後の焦点として挙げられています。

犯罪収益移転防止法を踏まえた法的論点の整理

当初スキームにおける要件不適合の背景

本実証実験では、VCを用いた本人確認手法が既存の法規制、特に犯罪収益移転防止法(犯収法)にどのように適合するかについて、段階的な法的論点の整理が行われました。

当初、申込者らは犯罪収益移転防止法施行規則(犯収法施行規則)6条1項1号ト(1)のICチップを用いた方式により、本人確認結果やCDD結果の二次利用を行うことを検討していました。しかし、金融庁が関係省庁に確認したところ、このスキームは検証者にVCを提示する都度マイナンバーカードのICチップを読み取るものではなく、提示時点における実在性が担保されていないため、当該要件を満たさないとの回答が示されました。

電子署名法に基づく最終スキームの構築

要件不適合の判断を受け、申込者らは次に、犯収法施行規則6条1項1号ワ(電子署名法の認定を受けた者が発行する電子証明書を用いる方式)またはヨ(公的個人認証法の認定を受けた者が発行する電子証明書を用いる方式)での提供を検討しました。これに対し金融庁は、従来これらの認定に基づく電子証明書としてはX.509証明書が想定されており、VCを電子証明書とみなせるかについては慎重な検討が必要であると指摘しました。

これらの経緯を踏まえ、最終的に申込者らは、eKYCベンダーが電子署名法の認定を受け、公的個人認証の署名用電子証明書を用いて本人確認を行った上で、当該利用者についてX.509証明書を発行し、それをVC形式で利用者に送信するというアプローチを策定しました。金融庁は関係省庁との確認を経て、X.509証明書の受け渡しをVC形式で行うことは電子署名法上直ちに否定されるものではなく、認定業務として発行される場合は犯収法上の本人確認方法としても認められるとの見解を示しました。ただし、このスキームの運用には適切なリスク評価の実施が前提となります。

抽出されたセキュリティリスクと低減策

VC発行・提示プロセスにおける脅威と対策

最終的な法的整理に基づき、申込者らはVCの発行から検証に至る各プロセスにおけるリスク評価を実施しました。特定された主なリスクと、それに対する低減策は以下の通りです。

| リスク(脅威) | 考えられる低減策 |

|---|---|

| VCの発行時における中間者攻撃 | OpenID for Verifiable Credential Issuanceに準拠する。 |

| VCの提示時における中間者攻撃 | OpenID for Verifiable Presentationに準拠する。 |

| 保有者のDIWからの署名鍵又はVCの窃取 | 署名鍵についてはセキュリティモジュールにより保護。VCについては、検証者となる金融機関が不正利用リスクの責任主体としてDIWのセキュリティを事前に審査し、基準を満たすDIWによる提示のみを受入れ。 |

| 第三者によるDIWの不正操作 | DIWにおける当人認証、パスキー認証(クラウド型の場合)。 |

| スマートフォンの売買等、保有者の協力の下行われる不正利用 | 取引モニタリング、VC提示時の顔認証。 |

表内にある「スマートフォンの売買等による不正利用」への対策として、本実証実験では当初の計画にはなかったプロセスが追加検証されました。具体的には、eKYCベンダーがマイナンバーカードのICチップから読み取った顔写真と、撮影した顔画像の同一性を確認して保存しておき、VC提示時に保有者の顔画像を再度撮影して同一性を確認するという手法がテストされています。

本人確認領域におけるデジタルインフラの今後

金融庁の主導による今回の実証実験は、デジタルアイデンティティの実用化に向けた具体的な法的ハードルと技術的課題を同時に洗い出したものと言えます。特に、既存のX.509証明書をVC形式で受け渡すという法的解釈の整理は、現行法の枠組みの中で新しい技術をいかに適法に運用するかという点で一つのモデルケースを示しました。

今後は、具体的なユースケースにおける関係者間のガバナンス構築やリスク分担のルール化が求められます。また、公的個人認証の署名用電子証明書など、既存の公的な証明書とVCをどのように棲み分けるかという議論も不可避です。これらの整備状況が、金融サービスをはじめとする社会インフラのデジタル化と、関連ビジネスの競争環境にどのような影響を与えるか注視されます。

発表日時: 2026年3月13日

関連URL: https://www.fsa.go.jp/news/r7/sonota/20260313-01/20260313-01.html